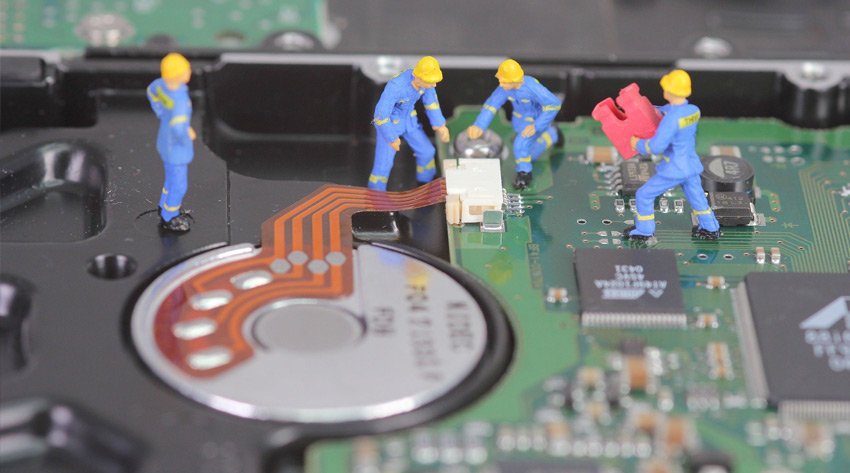

Schadprogramme (wie zum Beispiel Trojaner oder Würmer) werden benutzt, um gezielt einzelne Rechner oder Systeme anzugreifen und Zugang zu sensiblen Daten zu erhalten. Hier finden Sie Informationen zu Malwarearten, ihrer Verbreitung und wie man sich davor schützt.

WenigerMalware

Webcast-Aufzeichnung vom 20.6.2023

Webcast-Aufzeichnung vom 11. April

Webcast-Aufzeichnung

Webcast-Aufzeichnung

Webcast-Aufzeichnung

Ransomware – warum Sie jetzt handeln müssen

- Security

- Malware

Ransomware zählt zu den größten Cyberbedrohungen für Unternehmen. Neben dem Schutz vor einer Malware-Infektion gehört deshalb die schnelle Identifikation von Ransomware-Angriffen zu jeder nachhaltigen Sicherheitsstrategie. Dieses Whitepaper stellt einen innovativen Ansatz vor, mit dem sich Verschlüsselungsereignisse in Echtzeit erkennen lassen.

- Security

- Bedrohungen / Schwachstellen

Warum sind Supply-Chain-Attacken so gefährlich? Wie funktionieren Sie und was können Unternehmen dagegen unternehmen? Antworten auf Fragen wie diese gibt unsere Webcast-Aufzeichnung.

- Security

- Bedrohungen / Schwachstellen

Immer häufiger greifen Cyberkriminelle Unternehmen nicht direkt an, sondern deren Zulieferer und Dienstleister. Solche Supply-Chain-Attacken sind besonders heimtückisch, denn der Angriff erfolgt über scheinbar vertrauenswürdige Kontakte, Software und Services. Wie Sie sich vor diesen Attacken schützen, zeigt der vorliegende Leitfaden.

- Security

- Bedrohungen / Schwachstellen

Cyberkriminalität ist zu einem der größten Wirtschaftsrisiken geworden. In Deutschland hat sich die Schadenssumme in den vergangenen Jahren mehr als verdoppelt, weltweit gehen die Schäden in die Billionen. Diese Analyse der Bedrohungslage zeigt Ihnen, wo die größten Risiken liegen und wie Sie darauf reagieren sollten.

- Security

- Bedrohungen / Schwachstellen

Über 90 Prozent aller Angriffe beginnen mit einer Phishing-Mail. Häufig nutzen Cyberkriminelle dabei menschliche Schwächen aus, um technische Gegenmaßnahmen zu überwinden. Dieses Whitepaper zeigt Ihnen, wie Sie mit den richtigen Schulungsmaßnahmen Ihre Mitarbeiter auf solche Attacken vorbereiten und so das Sicherheitsbewusstsein stärken.

Webcast-Aufzeichnung vom 01.07.2021

Live-Webcast am 2.6. um 11 Uhr

Webcast-Aufzeichnung vom 21.5.26

Webcast-Aufzeichnung vom 30.4.26

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung vom 23.4.26

Webcast-Aufzeichnung vom 9.4.26