- Software

- Machine Learning / KI

Künstliche Intelligenz verändert die Bedrohungslage grundlegend: Angreifer nutzen LLMs, um Phishing-E-Mails in Minutenschnelle zu kreieren und Ransomware-Kampagnen zu fahren. Verteidiger brauchen neue Werkzeuge, um mithalten zu können.

- Seitenarchiv

- Dokumenten Management

Auf der DocuWorld 2026 in Berlin präsentierte DocuWare eine neue Produktgeneration. Im Mittelpunkt standen dabei eine eigene KI-Suite, eine überarbeitete Benutzeroberfläche und eine dedizierte Mobile-App. Das Motto lautete: „Delivering the future today!“

- Software

- Machine Learning / KI

Agentic AI verspricht für das Security Operations Center viel – doch was ist wirklich praxistauglich? Am 2.6. um 11 Uhr klären wir im Live-Webcast, was KI-Agenten heute tatsächlich leisten können – mit Live-Demo!

- Security

- Security Management

Der Versuch, Sicherheitslücken zu schließen, gleicht dem Kampf gegen Windmühlen. Dieses Whitepaper zeigt Ihnen, wie Sie den Spieß umdrehen und durch Whitelisting Ransomware und anderen Schädlingen ein für allemal einen Riegel vorschieben.

- Software

- Machine Learning / KI

KI-Agenten revolutionieren die Automatisierung, werfen aber Fragen zu Kontrolle und Sicherheit auf. Im Live-Webcast am 28.5. um 11 Uhr zeigen Experten, wie man KI souverän nutzt und typische Fehler vermeidet.

- Security

- Bedrohungen / Schwachstellen

KI-Agenten verändern die Anforderungen an das Identitätsmanagement grundlegend. Unternehmen müssen neue Sicherheitskonzepte etablieren, um Datenabfluss und unkontrollierte Zugriffe zu verhindern.

- Software

- Machine Learning / KI

KI-Agenten lassen sich nicht mit herkömmlichen Testmethoden evaluieren, denn ihr Verhalten ist nicht determiniert und daher nicht vollständig vorhersehbar. Dieses Whitepaper zeigt Ihnen, wie Sie mit neuen Ansätzen die Qualität und Sicherheit Ihrer KI-Agenten sicherstellen und wie Sie eine skalierbare Evaluierungspipeline aufbauen.

- Software

- Machine Learning / KI

AI-gestütztes Coding bietet großes Potenzial: schnelleres Entwickeln, kürzere Zyklen und weniger Routinearbeit. Richtig eingesetzt kann es Produktivität, Qualität und Zusammenarbeit deutlich verbessern. Entscheidend ist eine gemeinsame, strukturierte Grundlage, die Teams und KI verbindet – dann wird AI Coding vom lokalen Effizienzgewinn zum skalierbaren Organisationsvorteil.

- Security

- Security Management

Wie können Unternehmen NIS2-Anforderungen mit Zero-Trust-Strategien effektiv umsetzen? Und welche Rolle spielt ein Managed Security Operations Center (SOC) dabei? Die Antwort auf diese Fragen bekommen Sie im Live-Webcast am 21.5. um 11 Uhr.

- Software

- Machine Learning / KI

Künstliche Intelligenz entfaltet ihren echten Mehrwert erst dann, wenn sie konkret in Geschäftsprozesse integriert wird. Im Webcast am 26. Mai werden Sie erfahren, wie Sie mit Microsoft Copilot Studio ohne große Programmierkenntnisse KI-Agenten und KI-Assistenten entwickeln können. Highlight: Bau eines KI-Chatbots live in 12 Minuten!

- Software

- Productivity / Office

Veränderungen scheitern selten an fehlenden Ideen, sondern an Ängsten vor ihnen. Mary Lynn Manns, langjährige Professorin an der University of North Carolina in Asheville und Autorin der Bücher „Fearless Change“ und „More Fearless Change“, hat 61 Strategien entwickelt, die den Wandel in Organisationen erleichtern sollen.

- Security

- Security Management

Die Vernetzung von Informationstechnik (IT) und Betriebstechnik (OT) bietet zwar viele Vorteile, erhöht jedoch auch die Angriffsfläche für Cyberkriminelle. Dieser Praxisleitfaden zeigt Industrieunternehmen und Energieversorgern, wie sie mithilfe des 3-Ebenen-Modells der Resilienz ihre OT-Sicherheit nachhaltig verbessern können.

- IT-Management

- Digitale Souveränität

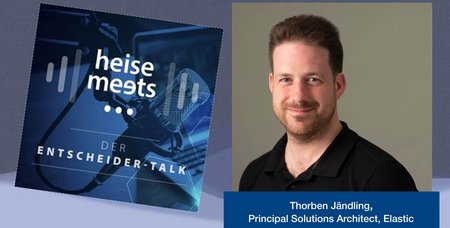

Tausende Alarme am Montagmorgen, endlose Handbücher und unstrukturierte Datenmengen: Wer soll da noch durchblicken? Hilfe naht: KI-Agenten und Context Engineering versprechen, den Arbeitsalltag in Unternehmen grundlegend zu verändern. Markus Klose von Elastic erklärt, wie das konkret funktioniert.

- IT-Management

- Infrastruktur Management

ACHTUNG: Der für den 19.5. geplante Webcast findet nicht statt. /// Viele Unternehmen stoßen beim Ausrollen und Verwalten der SAP Business Technology Plattform (BTP) ohne Automatisierung an technische und organisatorische Grenzen. Wie Terraform von HashiCorp helfen kann, diese Grenzen zu überwinden, erfahren Sie im Webcast.

- Security

- Security Management

Die EU-Sicherheitsrichtlinie NIS 2 wurde Ende 2025 in deutsches Recht umgesetzt. Betroffene Unternehmen müssen nun schnell handeln, um rechtliche Folgen und Bußgelder zu vermeiden. Dieser Leitfaden zeigt Ihnen, wie Sie in 90 Tagen NIS-2-konform werden können.

Live-Webcast am 2.6. um 11 Uhr

Live Webcast am 28.5. um 11 Uhr

Live Webcast am 21.5. um 11 Uhr

Live-Webcast am 26.5. um 11 Uhr

Live-Webcast am 2.6. um 11 Uhr

Live Webcast am 28.5. um 11 Uhr

Live Webcast am 21.5. um 11 Uhr

Live-Webcast am 26.5. um 11 Uhr

Webcast-Aufzeichnung vom 30.4.26