Wer soll rein und wer nicht? Egal, ob es sich um ein Netzwerk, einen Onlineshop oder eine Videokonferenz handelt, die virtuelle Authentifizierung ist ein wichtiges Thema. Hier finden Sie hilfreiche Informationen dazu.

WenigerAuthentifizierung / Zugangssysteme

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung vom 18.7.2024

Webcast-Aufzeichnung vom 4.7.24

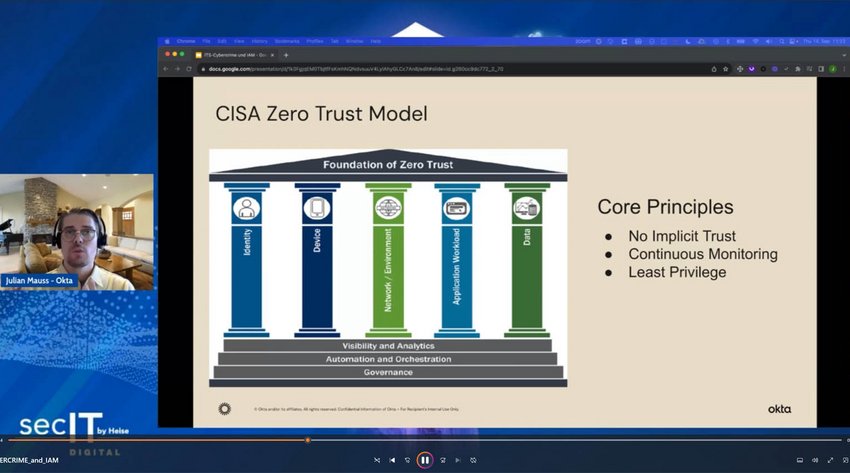

Wie Identity and Access Management hilft, Cybereinbrüche zu verhindern

Webcast-Aufzeichnung vom 1.2.2024

Geschäftsreisen: „Wer die Erfahrung gemacht hat, will nicht mehr zurück“

- Security

- Authentifizierung / Zugangssysteme

Über 80 Prozent der Berufstätigen haben im letzten Jahr mindestens eine internationale Geschäftsreise unternommen. Gleichzeitig sorgen verbrauchsbasierte Roaming-Tarife regelmäßig für unerwartet hohe Rechnungen. Holafly for Business möchte dieses Problem mit einem globalen eSIM-Datentarif für Unternehmen lösen.

- Security

- Authentifizierung / Zugangssysteme

Nutzerkonten, Cloud-Zugänge und andere digitale Identitäten sind unverzichtbar, bergen aber auch Sicherheitsrisiken. Dieser Bericht, für den weltweit knapp 350 Führungskräfte im Bereich Cybersecurity befragt wurden, zeigt, wie Unternehmen die Herausforderungen im Identity-Management adressieren und welche Faktoren für den Erfolg entscheidend sind.

- Hardware

- Netzwerk-Hardware

Die Anforderungen an physische Sicherheitssysteme wachsen stetig. Unternehmen suchen nach effektiven Wegen, um Risiken frühzeitig zu erkennen, schnell zu reagieren und ihre Standorte zu sichern. In diesem Webcast geht es um die Frage, inwieweit KI in der Gebäudeüberwachung und bei der Zutrittskontrolle den entscheidenden Vorteil ausmachen kann.

- Security

- Authentifizierung / Zugangssysteme

Es gibt Themen, über die seit Jahren in der IT-Branche heiß diskutiert wird und bei denen die Aussagen von gestern überholt zu sein scheinen: Wie muss ein sicheres Passwort aussehen? In diesem Webcast erfahren Sie, warum strenge Passwortrichtlinien ein Risiko für Unternehmen darstellen können und was stattdessen heutzutage empfohlen wird.

- Security

- Authentifizierung / Zugangssysteme

Bekanntlich entstehen fast 90% der Cyber-Schäden durch Phishing über Geschäfts-E-Mails. Als Verteidigungsmaßnahme dagegen ist eine Multi-Faktor-Authentifizierung (MFA) denkbar. Aber wie gestaltet sich die Umsetzung, MFA für alle Nutzer einzuführen? Antworten darauf liefert dieser Webcast.

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung vom 18.7.2024

Webcast-Aufzeichnung vom 4.7.24

Wie Identity and Access Management hilft, Cybereinbrüche zu verhindern

Webcast-Aufzeichnung vom 1.2.2024

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung verfügbar

Webcast-Aufzeichnung vom 18.7.2024

Webcast-Aufzeichnung vom 4.7.24