Basis-Schutz mit AMD EPYC

Als hoher Risikofaktor haben sich virtuelle Maschinen (VMs) und Hypervisoren erwiesen. VMs und Hypervisoren mit ihren hunderttausenden von Codezeilen enthalten viele Schwachstellen und Sicherheitsmängel. Zahlreiche Attacken wie Cross-VM Cache Side-Channel-Angriffe, VM Escape, VENOM Exploit oder Hyperjacking spielen sich in diesem Segment ab.

AMD EPYC Mikroprozessoren bieten einen grundlegenden Schutz vor solchen Hypervisor-Schwachstellen. Sie verschlüsseln jede einzelne virtuelle Maschine bzw. jeden Hypervisor und beinhalten weitere Sicherheitsvorkehrungen ab dem Booten des Servers. Das Silizium-integrierte Sicherheitssubsystem „härtet“ damit EPYC CPUs im Kern und hilft Anwender, ihre Daten als ihr wichtigstes Kapital zu schützen.

AMD EPYC Prozessoren der dritten Generation enthalten zudem eine Suite von Sicherheitstechnologien namens AMD Infinity Guard. AMD Infinity Guard ist auf Siliziumebene integriert und ermöglicht sichere verschlüsselte Virtualisierung und sicheres Nested Paging zum Schutz der Speicherintegrität. Ein verschlüsselter Registrierungsstatus schirmt beispielsweise Speicherlecks ab und hilft dabei, verschlüsselte Netzwerk- und Festplattendaten bis an ihr Ziel zu sichern.

Memory und VMs schützen

Server beherbergen eine Vielzahl von Daten, mitunter auch private Kundendaten. Wenn diese Daten im Hauptspeicher im Klartext gespeichert sind, können sie verschiedenen Angriffen ausgesetzt sein.

AMD Secure Memory Encryption (SME) schützt gegen derartige Angriffe, indem es den gesamten Hauptspeicher verschlüsselt. Der hierfür verwendete Schlüssel wird vom AMD Secure Processor beim Booten generiert. Markierte Seiten werden beim Lesen und Schreiben durch die Software automatisch ent- und verschlüsselt.

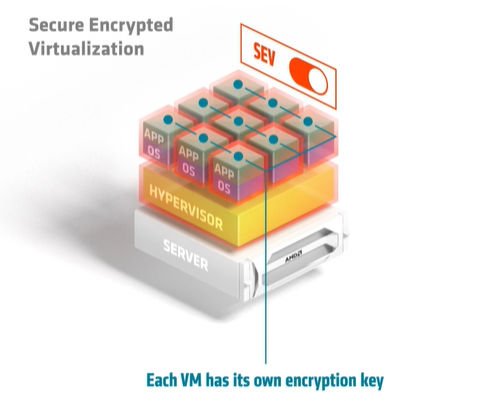

Mit Secure Encrypted Virtualization (SEV) unterstützen AMD-Prozessoren den Schutz virtueller Maschinen. SEV verwendet einen Schlüssel pro virtueller Maschine, um Gäste und den Hypervisor voneinander zu isolieren. Auch diese Schlüssel werden durch den AMD Secure Processor verwaltet. Dabei wird einer von bis zu 509 eindeutigen Kodierschlüsseln verwendet, die nur dem Prozessor bekannt sind.

SEV hilft beim Schutz von vertraulichen Daten, selbst wenn eine bösartige virtuelle Maschine den Weg in den Speicher einer virtuellen Maschine findet oder ein kompromittierter Hypervisor in eine virtuelle Gastmaschine eindringt.

Ausblick

AMD bietet in seinen CPUs umfangreiche Sicherheitsfeatures, die für einen sicheren Serverbetrieb sorgen und mit jeder Chipgeneration weiter optimiert werden. Die Sicherheit auf Chipebene ist heute bereits von zentraler Bedeutung – sie wird in naher Zukunft aber noch mehr in den Vordergrund rücken: Wenn das Internet der Dinge die Verarbeitungsleistung auf die Edge-Infrastrukturen verlagert, werden Sicherheitsfragen auf SoC-Ebene an Bedeutung gewinnen.

Auch interessant:

Infografik: Hardware-basierte Security macht Ihr Rechenzentrum sicherer

Wie Secured-Core-Server mit einem mehrschichtigen Ansatz gegen Firmware-Attacken schützen