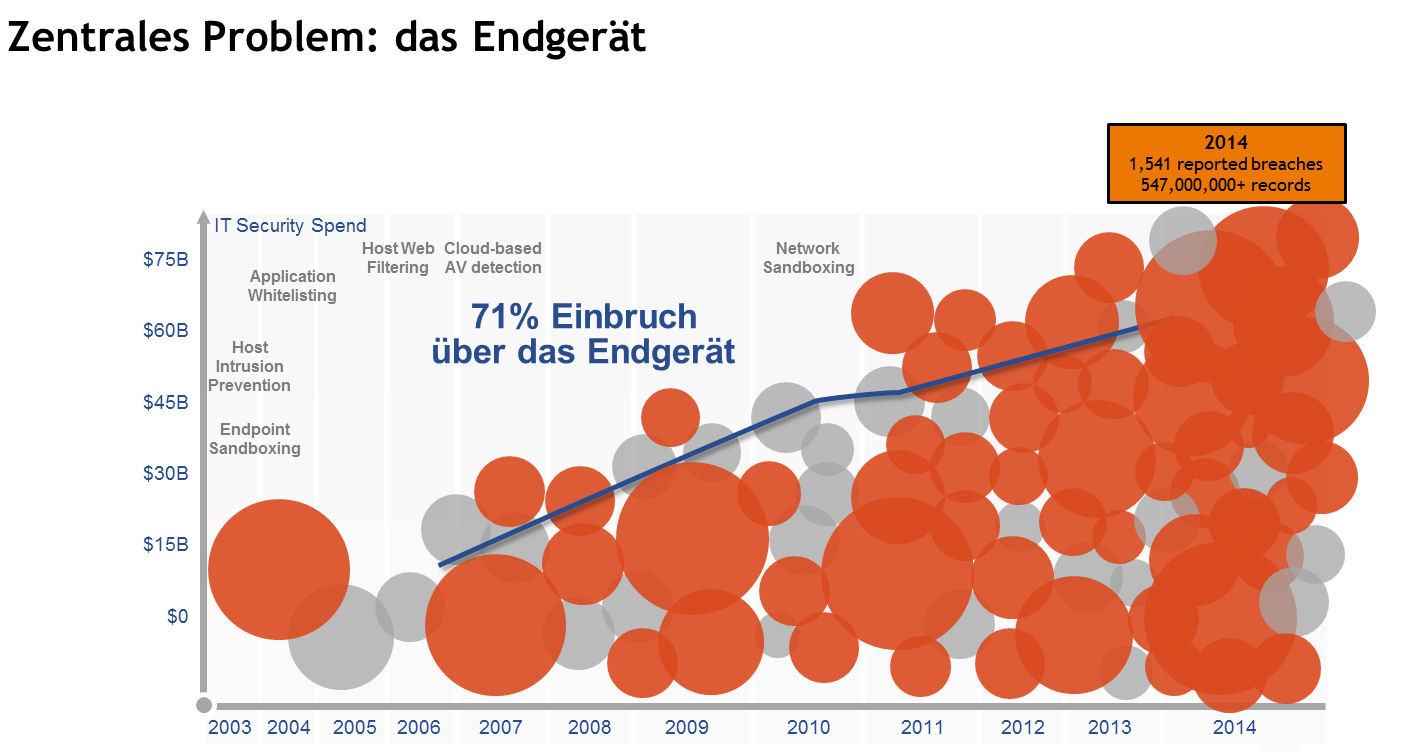

Untersuchungen zeigen: Über zwei Drittel aller Angriffe zielen auf Clients, also Endgeräte wie PCs, Smartphones oder Tablets. Herkömmliche Schutzmechanismen wie Virenschutzlösungen versagen, wenn Cyberkriminelle immer raffiniertere Angriffe fahren. Mit einem neuen Ansatz, der Mikrovirtualisierung, könnte sich das dramatisch ändern.

Clients stellen innerhalb der IT-Sicherheitsarchitektur das schwächste Glied dar. Angreifer richten daher gerne ihre Aufmerksamkeit auf sie, um Ihre Angriffe zu starten. Um Zugriff auf einen Rechner zu erlangen, genügt schon eine ungepatchte Anwendung, eine Sicherheitslücke in einem Browser oder ein per Mail zugeschickter, „vergifteter“ Link. Hat der Angreifer erst einmal einen Weg gefunden, Schadcode auf dem Zielgerät auszuführen, kann er leicht weiteren Code nachladen und seine Attacke fortsetzen. Besitzt er erst einmal die Kontrolle über einen Rechner, kann er von dort weitere Ziele ins Visier nehmen und Schaden anrichten.

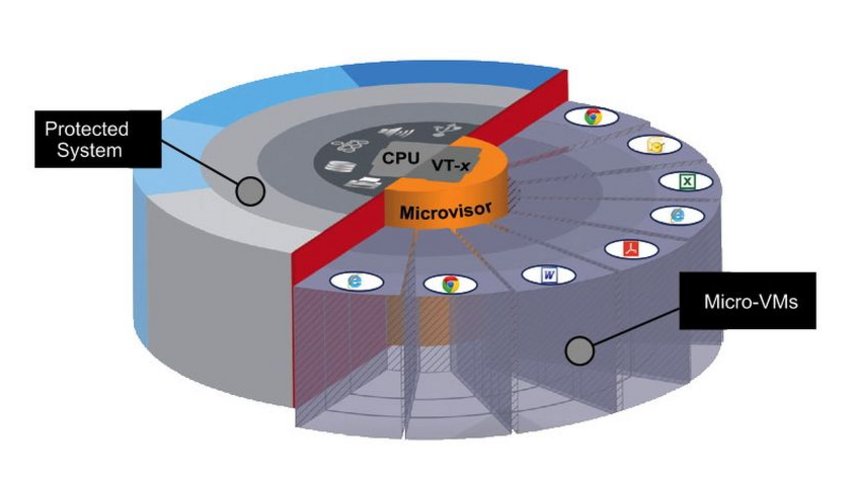

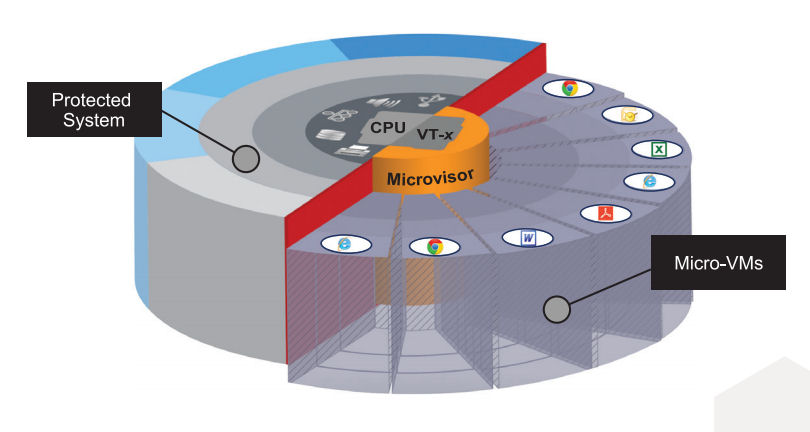

Dem soll Mikrovirtualisierung einen Riegel vorschieben. Dieses Verfahren nutzt Hardwarefunktionen, die heute in den meisten CPUs vorhanden sind, um automatisch einzelne Tasks zu isolieren, sobald sie gestartet werden. Die Tasks - beispielsweise eine Browser-Session, das Bearbeiten eines Dokuments oder das Öffnen eines E-Mail-Attachments - laufen dann in einer virtuellen Umgebung ab. Das betrifft vor allem Interaktionen nach „draußen“, Richtung Internet. Der internen Infrastruktur wird zunächst einmal vertraut.

Um Ressourcen zu sparen, findet hierbei ein Copy-on-Write-Virtualisierungsmechanismus statt: „Beim Booten wird einmal eine Micro-VM erzeugt, das Erstellen weiterer Micro-VMs dauert dann nur 40 Millisekunden“, erklärt Stefan Strobel, Geschäftsführer des Security-Spezialisten cirosec GmbH. Für den Anwender ist das nicht spürbar.

Auch der Speicherbedarf für die MicroVMs ist sehr gering, weil mit einer Kopiervorlage gearbeitet wird. Erst bei Schreibvorgängen steigt der Speicherbedarf. Auf einem normalen Rechner sollen problemlos 30 bis 50 Micro-VMs gleichzeitig laufen können, ohne dass die Leistung des Systems beeinträchtigt wird. Insbesondere sind alle Mikro-VMs untereinander isoliert.

Strobel erläutert: Wenn ein User beispielsweise auf Facebook gehen will, dann schränke ich ihn soweit ein, dass er alles tun kann, was er will - aber nicht mehr. Das könne eine Malware nicht ausnutzen, so der Sicherheitsexperte, da die Micro-VM zwar den Zugriff auf den Facebook-Cookie und den Zugriff zum Internet erlaube, aber keinen Kontakt ins Firmennetz. Für ein Schadprogramm sähe das dann so aus, als sei es auf einem Rechner gelandet, auf dem sich außer dem Browser nichts weiter befindet. Wird die Facebook-Session beendet, werden alle lokalen Task-Daten gelöscht.

Selbst wenn eine Infektion stattgefunden, der Angreifer Code nachgeladen und den Kernel kompromittiert hat, ist das laut Strobel überhaupt kein Problem, weil alles in der VM stattfindet. Durch Beenden des jeweiligen Tasks wird diese gelöscht, der Schadcode ist somit entfernt. Mittels „Micro-VM Introspection“ lässt sich indes aber Schritt für Schritt nachverfolgen, was innerhalb der VM passiert ist. Dabei erfolgt eine detaillierte Malware-Analyse. Das ist hilfreich, um etwaige erfolgte Angriffe zurückzuverfolgen. Das entsteht quasi als „Abfallprodukt“ zur Mikrovirtualisierung.

Entwickelt hat dieses Verfahren der Hersteller Bromium, das entsprechende Produkt nennt sich „vSentry“. Die Köpfe hinter Bromium sind in der IT-Szene keine Unbekannten: Die beiden Gründer Simon Crosby und Ian Pratt arbeiteten früher bei XenSource und waren dort maßgeblich an der Entwicklung des Entwicklung des Xen-Hypervisors beteiligt.

Interessant: Mitte Juli hat Microsoft eine Partnerschaft mit Bromium geschlossen. Sie zielt auf die Unterstützung der vSentry-Mikrovirtualisierungsfunktionen unter Windows 10 ab. Dies soll die Sicherheit von Microsofts neuer Betriebssystemgeneration erhöhen.